Ethical Hacker aprender a pensar como atacante

En ciberseguridad hay una verdad incómoda: muchas defensas fallan no por falta de herramientas, sino por falta de “mentalidad de adversario”.

En ciberseguridad hay una verdad incómoda: muchas defensas fallan no por falta de herramientas, sino por falta de “mentalidad de adversario”. Las empresas compran firewalls, activan antivirus, pagan licencias… y aun así un ataque entra por el sitio más humano del sistema: una mala configuración, un permiso excesivo, un clic equivocado, una vulnerabilidad que nadie buscó. Ahí es donde el enfoque de seguridad ofensiva (OffSec) deja de sonar “peliculero” y se vuelve una disciplina seria.

El curso Ethical Hacker de Cisco Networking Academy se presenta precisamente como una inmersión en ese lado ofensivo: aprender a detectar amenazas y vulnerabilidades antes de que lo haga un criminal, con una carga estimada de 70 horas y un enfoque intermedio.

¿Qué propone el curso (y por qué no es “aprender a delinquir”)?

Cisco lo plantea sin ambigüedad: no se trata de “hackear por hackear”, sino de entrenar habilidades de penetration testing y evaluación de vulnerabilidades para fortalecer las defensas. En su descripción pública, lo venden como “aprender el arte de la seguridad ofensiva” para descubrir riesgos antes que los atacantes.

Mi lectura como reportero y analista de seguridad: cuando una marca grande como Cisco pone el foco en OffSec para un público amplio, es porque el mercado ya lo exige. Hoy, incluso los roles defensivos (SOC, ingeniería de seguridad) se benefician cuando alguien entiende las tácticas del atacante, no solo “buenas prácticas” en abstracto. Cisco lo menciona tal cual: el curso también refuerza perfiles defensivos al entender la mentalidad, las tácticas y las estrategias de los adversarios.

Lo más valioso: práctica con narrativa y herramientas reales

Un punto fuerte que Cisco destaca es el carácter interactivo y práctico. En su anuncio de lanzamiento, detallan que el curso coloca al estudiante en una historia “gamificada” como Junior Penetration Tester, con 34 laboratorios y 86 actividades prácticas, y que trabaja con Kali Linux (una de las distribuciones más usadas en pentesting).

Ese detalle importa: la seguridad ofensiva no se aprende solo leyendo definiciones. Se aprende fallando en un laboratorio, corrigiendo, documentando, repitiendo. Es “gimnasio” más que “biblioteca”.

La pieza que mucha gente ignora: legalidad, alcance y reporte

Otro punto que Cisco subraya y que separa al profesional del improvisado es la parte de engagement legal, reporte y comunicación. El pentesting real no es una travesura técnica; es un trabajo con límites, permisos, evidencias y entregables. Cisco incluye ese componente en la promesa del curso.

Mi opinión: si un curso de ethical hacking no insiste en eso, está creando problemas. Aquí, al menos en la descripción oficial, el mensaje va en la dirección correcta.

De curso a credencial: el “Cisco Certificate in Ethical Hacking”

Si tu meta no es solo aprender, sino mostrarlo (para empleo, ascenso o credibilidad), Cisco vincula el curso con un programa más amplio: el Cisco Certificate in Ethical Hacking.

Según Cisco, para obtener el certificado hay que completar:

- El curso Ethical Hacker en Cisco Networking Academy

- Un reto Capture the Flag (CTF) en Cisco U.

- También señalan que se obtienen badges (insignias digitales) durante el proceso y que el certificado final es válido de por vida.

Traducido para que se entienda: no es solo “tomé un curso”, sino “pasé por una práctica verificable”, lo cual suele pesar más cuando alguien revisa tu perfil.

¿Para quién es esto realmente?

Cisco lo enmarca para gente que quiere entrar o crecer en seguridad ofensiva: estudiantes y perfiles junior que quieren demostrar habilidades de pentesting, pentesters que quieren mantenerse al día, y profesionales de ciberseguridad que quieren una credencial que refleje capacidad ofensiva.

Un detalle importante: el certificado como tal no exige prerrequisitos formales, pero Cisco sugiere que muchos candidatos suelen traer una base tipo CCST Cybersecurity o experiencia equivalente, y conocimientos básicos de programación.

Mi visión personal: el “ethical hacker” útil es el que documenta

La cultura popular pinta al hacker como alguien que rompe cosas. En la vida real, el ethical hacker valioso es el que encuentra, reproduce, mide impacto, propone mitigación y lo deja por escrito para que el negocio pueda actuar. Si no hay reporte, no hay mejora. Si no hay límites legales, no hay ética. Si no hay práctica, no hay habilidad.

Según lo que Cisco describe públicamente, su apuesta con este curso es formar ese perfil: alguien que piensa como un atacante, pero trabaja como profesional.

Preguntas Frecuentes

Es probar sistemas con permiso para encontrar vulnerabilidades antes que los delincuentes, y entregar un reporte con riesgos y mitigaciones.

No. Sin autorización es delito. Ethical hacking es alcance definido, autorización y documentación. Lo ético no es un adorno: es la regla.

Porque si vendes por Instagram/WhatsApp, cobras por transferencia, guardas datos de clientes o usas equipos conectados, ya tienes riesgo. Un ataque típico entra por phishing, suplantación o malas configuraciones, no por “películas”.

Contraseñas reutilizadas, accesos con permisos excesivos, paneles expuestos, fallas en apps/web, equipos sin parches, Wi-Fi mal segmentado, y debilidades en backups y recuperación.

Se presenta como formación intermedia de seguridad ofensiva (pentesting) con una carga estimada de 70 horas.

Criterio para exigir seguridad con evidencia: alcance, pruebas, impacto, y mitigación priorizada. Cisco menciona alcance, evaluación de vulnerabilidades y reporte con estrategias de mitigación como parte del ciclo.

Es el contrato de límites: qué sistemas se prueban, en qué horarios, qué técnicas se permiten, y qué está prohibido para no afectar la operación.

Un reporte con: resumen ejecutivo, hallazgos y severidad, evidencia, pasos para reproducir, impacto, y plan de mitigación con prioridades.

Sirve mucho para pymes: suelen tener menos controles, más improvisación y más exposición (redes sociales, laptops, Wi-Fi, cobros). Con pocos cambios puedes bajar bastante el riesgo.

Cisco describe el Cisco Certificate in Ethical Hacking como: completar el curso en NetAcad y aprobar al menos un reto CTF (Capture the Flag) en Cisco U.

Un CTF es un reto práctico donde demuestras habilidades resolviendo escenarios. Es una forma de “prueba” más creíble que solo decir “tomé un curso”.

Con evidencia: un mini-portafolio con un reporte tipo pentest (de laboratorio), write-ups de CTF (sin exponer secretos), y un checklist de hardening para pymes.

Ayuda tener base técnica. Cisco también menciona recursos tipo VM de Kali Linux asociada al aprendizaje.

Más de Tecnología

El Blindaje de la Identidad en la Era de la Ultrafalsificación

18 Feb 2026

Jurado en EE.UU. condena a exingeniero de Google por espionaje económico y robo de secretos de IA vinculados a China

30 Ene 2026

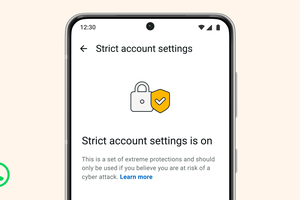

WhatsApp estrena “Ajustes de cuenta estrictos”: el modo “lockdown” para frenar spyware y ataques dirigidos

28 Ene 2026

Ciberseguridad: el “cinturón de seguridad” que casi nadie se pone… hasta que choca

27 Ene 2026